【これは約 13 分の記事です】

Contents

二段階認証とは

ユーザーが覚えているパスワードで認証するだけでセキュリティを維持するのは難しい、ということで、最近は二段階認証を導入するサービスが増えています。

GoogleではSMSや携帯メールでワンタイムパスワードを伝えてきますし、Twitterでは、初めて使うデバイスやアプリケーションからのログインがあった場合には、すでに利用されているアプリケーションで認証を確認します。オンラインバンキングでも最近はログインするとメール通知でワンタイムパスワードを伝えてくるところもあります。

二段階認証では以下の2つのことを実施します。

- 本来認証しているはずの人間にコールバック

- コールバック時にワンタイムパスワードを伝える

流れとしてはこういう感じです。

俺:もしもし、カーチャン、俺だよ。歴代プリキュア全部言えるから間違いないよ

母:そうかい。(ちょっと折り返して確認しよう、ということでこちらから自分が持っている電話帳をもとに電話かける)

母:もしもし、あんたかい、もしそうなら、キュアピースの決め台詞を言っておくれ

俺:(電話をかけ直して)ピカピカぴかりんじゃんけんポン

母:あんただね。何の用だい?

この例では、母親はキュアピースの合言葉は自分からは言いませんが、普通はワンタイムパスワードは、コールバックしてきた方が伝えます。さすがに母親が口にするのは恥ずかしいワードです。また、わざわざ俺にかけ直してもらっていますが、これはウェブでの二段階認証のイメージと合わせるためです。普通はコールバックしたら直接その場で確認とは思いますが、ここでは二段階認証にはコールバックという要素が必要ということが言えればいいので突っ込みはここまで。おれおれ詐欺はコールバックが怖いので、コールバックを阻止するために電話番号が変わったと説明したり、間髪入れずに訪問したりと、あの手この手を使ってきます。

パスワード再発行による擬似二段階認証はどれくらい実用的か

少なくとも現時点では二段階認証の安全性はかなり高いといえるのですが、サービス側も簡単に導入できる手段ではないので、対応していないサービスも多々有ります。そこで、代替出来る方法はないか考えてみました。

ということで、代替手段になる方法として「パスワード再発行手続き」を考えました。

ほとんどのウェブサービスにはパスワード再発行手続きがあります。この手続にはコールバックが含まれているので、その点では二段階認証の条件の一つを満たします。

パスワード再発行の手続きはサイトによって違うので、一概に擬似二段階認証になりうるとはいえないのですが、そうはいってもなりうるサイトはかなり多そうです。

ITパスポート受験登録サイトで、擬似二段階を試してみた

どのサイトがテストで適切か考えてみました。GoogleやTwitterは普段メインで使っているのでテストで問題がでたら洒落になりません。また、試すのであればセキュリティ意識の高いサイトのほうがいいです。

ということで、日本で一番セキュリティ意識の高い法人組織であろう、独立行政法人 情報処理推進機構(IPA)のサイトで試してみることにしました。試してみるのはITパスポートのサイトです。

【ITパスポート試験】情報処理推進機構

https://www3.jitec.ipa.go.jp/JitesCbt/index.html

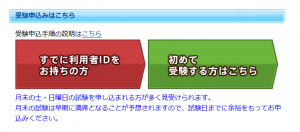

すでにITパスポートにはユーザー登録済みです。パスワード変更サイトに飛ぶ前に受験申し込みページに一旦行きます。

すでに利用者IDをお持ちの方のボタンをクリック

利用者ログインのページが現れたら、パスワード再発行のボタンを押します。

ということでパスワード再発行画面にたどり着きます。

メールアドレスと生年月日、入れたくないが仕方ない

こういう画面が出てきます。

う、登録済みメールアドレスと生年月日聞かれますが、この情報、入れたくないです・・・

登録済みメールアドレスを入れる操作をすることで、それが覗き見されるとパスワード再発行を受信するメールアドレスがバレてしまいます。このメールアドレスが乗っ取られるとかなり致命的です。

また、生年月日情報ですが、これも知られると別のサイトで同じようにパスワードリセットが出来ます。また、クレジットカード会社などでは、生年月日で本人確認を行うので、ここでもなりすまし情報として使われてしまいます。

これが頻繁に利用し、高度なセキュリティを必要とするサイトであれば、利用者IDを入れるだけでコールバックしてくる仕組みのほうが望ましいです。

ただ、それはそれで別の問題が発生し、

- IDだけで通知をするのはお手軽すぎ、再発行手続きスパムを起こしうる

- 事前にコールバック連絡先を登録していなければならない

ということになります。

この操作を外でやるとすると拒否したいです。ただ、今の私は自社のPC上で他に誰も居ないところで操作しています。覗かれる心配は低いと考えます。

ということで、ここでは割りきって利用者IDと登録済みメールアドレスと生年月日の情報を入れます。これらの情報は秘密の情報ではありませんが、組み合わせる必要があるので、単純にでたらめでは手続きが進みません。その意味で、第一段目の認証が行われていると言っていいでしょう。もちろん、安全性は低いですが。

仮パスワードが平文メールで届いたので、即座にログイン

この手続を行うと、仮パスワードが暗号化されず平文で書かれたメールが利用者宛に届きます。パスワードがリセットされたので、書かれている仮パスワードでログインしてくれ、ということです。

もちろん、メールで平文送信は全く安全ではありません。かと言って、ITパスポートの受験のためにSMSの連絡先を教えたいかと言われると、それはそれで抵抗があります。ITパスポートのサイトも、そういう想定はしていないようです。そんなに重要ではないサイトにSMS連絡先を教えるほうがリスキーなので、割りきります。メールを受信したら即座に仮パスワードでITパスポートの受験サイトにログインします。

本人がパスワードを覚えなくて良いという最大のメリット

ログインしたら、すぐにパスワードを変更します。変更するパスワードは

でたらめ

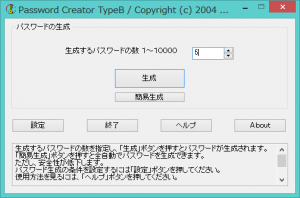

です。私は、Password Creator TypeBというソフトでパスワードを生成しています。

Password Creator TypeB

http://www.vector.co.jp/soft/winnt/util/se161038.html

ITパスワードのパスワード変更ページでは、パスワードフィールドにコピーアンドペーストすることは出来ませんでしたので、PasswordCreatorで生成したパスワードを手動で入力します。本当はキーを打ちたくないので、コピペしたいのですが、そういう仕様であれば仕方がありません。私は自分の操作を再現される方が危険と考えるのですが、コピペでクリップボードに情報が入るほうが危険という考え方もあるので、この制限はそれはそれで理にかなっています。

ということで、パスワードを変更しました。

こういう手続ですので、私はITパスポートサイトのパスワードを覚えていません。

これは最大のメリットです。

- パスワードを覚える負担が減る

- 仮にIPAからパスワードが漏洩するという、確率的にかなり低そうな事が起こっても、ほかのサイトのパスワードが推測されることない

- パスワードを覚えていない本人がパスワードを漏洩することはない

ということで、パスワード再発行による擬似二段階認証、完了しました。

パスワード再発行で一度サイトのパスワード管理の安全性を確認した方がいい

ところで、私は以前、パスワードの定期的更新は更新履歴からパスワード変更ルールを推測されるので危険、と主張しました。

パスワードの定期的変更がセキュリティ対策として危険であることにGoogleとIPAは気づいている

それに対して、こういう反論がありました。

サービス提供者側のパスワードはハッシュ化されているので漏洩してもルールは推測されない

私は「パスワードを漏らす張本人はほとんどの場合隣人か本人」という考えをとっているので、本人側のパスワード操作が漏れてしまってはサービス側がハッシュ化していようが無意味と考えますが、確かに、パスワードがハッシュ化されていればルールの推測はされにくいでしょう。主張としては正しいと思います。

では、本当にサービス提供者側でパスワードがハッシュ化されているか、試してみましょう。

その確認手段として有効なのが「パスワード再発行」です。

ITパスポートの場合は、仮パスワードがメールに記述されていました。もし、ここで仮パスワードではなく、今使っているパスワードを全く暗号化せず平文通知してくるなら、そのサービスはパスワードをハッシュ化していないもしくはハッシュ化データと別の生データを格納していると確実に言えます。(逆は言えませんが)。

いくつかのウェブサービスを試してみましたが、残念ながら、2015年の現時点でも、利用者が登録したパスワードを平文メールで返してくるセキュリティ意識の低いウェブサービスは存在します。

そういうサービスを使わないに越したことはありませんが、使わざるを得ない、もしくはそこまでセキュリティに拘る必要がないのであれば、パスワード再発行による擬似二段階認証は安全性を確保するのに有効な手段になります。なぜなら、ログインパスワードをデタラメにすることが出来、ほかのサイトで利用されているパスワードの推測ができなくなるからです。

もちろん、確認メールが転送されたり盗聴されたりするリスクはあるのですが、被害に合うのはそのサイトに関してだけに限定されます。対策としてマシだといえるでしょう。

結論:そんなに頻繁に使わないサイトなら、擬似二段階認証は結構安全

パスワード再発行による擬似二段階認証ですが、正直煩雑です。GmailやTwitterなどのように頻繁に使うサイトでは使い勝手が格段に落ちます。

また、手続きの内容によってはパスワードが平文メールで送られてくるので、安全性はやや落ちます。

ですが、今回例にしたITパスワードのサイトのように、受験の時ぐらいしか使わない、一度合格したらまずアクセスすることのないようなサイトであれば、この擬似二段階認証で高い安全性が保てます。コストも掛かりません。最初に使うパスワードを覚える必要がないので本人からパスワードが漏洩することがありません。覚える必要がないということは本人の精神的安定につながります。

一つ気にしなければならないのは、「再発行メールによるスパム」ですが、再発行を促すだけならウザったいだけですし、スパムアクセスだと認定されれば運用主体であるIPAが対応してくれるでしょう。

なお、ITパスポートは現時点では確かに

一度合格したらまずアクセスすることのないようなサイト

ですが、これは数年後には変化するような気がします。つまりTOEICのように、何度も受験する意味がある試験にかわる、そう推測しています。

その時にはもしかしたら今とは違う認証形式になっているかもしれません。

この推測が当たるかどうかはわかりませんが、私はそれを見越して何度か受験してみようと思っています。

防災SNSアドバイザー。情報処理安全確保支援士第5338号。ネットワークスペシャリスト。ITコーディネータ

東北大学大学情報科学研究科第2期生。1994年からインターネットに携わる。システムベンダーの総務社内SEとして、社内システムの構築運用やBCP策定、従業員教育に関与。2015年情報セキュリティ専門法人「まるおかディジタル株式会社」を福井県坂井市丸岡町に設立し現在に至る。研修では基本的に防災のお話以外では着物でお話させていただいております。

情報セキュリティ・IT関連資格取得・企業防災(BCP)の組織内教育・コンサルティング・支援・取材のお問い合わせなどございましたら、こちらからご連絡ください。

メール・お電話・FAX・Facebook

https://www.maruoka-digital.jp/contact/form/